INVESTIGACIÓN | MedSeaLeaks

La filtración IRINI: un grave problema de seguridad para los militares europeos

El comienzo no era malo: en 2024, el Servicio Europeo de Acción Exterior (SEAE) elaboró un documento titulado «Enfoque de la Unión Europea en materia de seguridad de la información para las operaciones y misiones militares dirigidas por la UE», un informe de “difusión limitada”.

Como todas las fuerzas militares, el brazo armado de Europa se preocupa por la seguridad de la información, es decir, el conjunto de prácticas, procesos y tecnologías destinados a proteger la información contra cualquier acceso no autorizado, divulgación, alteración o destrucción. No se trata únicamente de ciberseguridad, sino también de la protección de los datos físicos, humanos y organizativos. Sin embargo, la filtración vinculada a la operación IRINI demuestra que los militares europeos tienen mucho camino por recorrer en esta materia.

En este lote de datos filtrados se encuentran contraseñas de redes wifi, códigos de acceso a edificios que alojan a militares, el código para acceder a salas específicas en cuarteles generales, datos personales de proveedores de servicios, de militares e incluso de sus cónyuges.

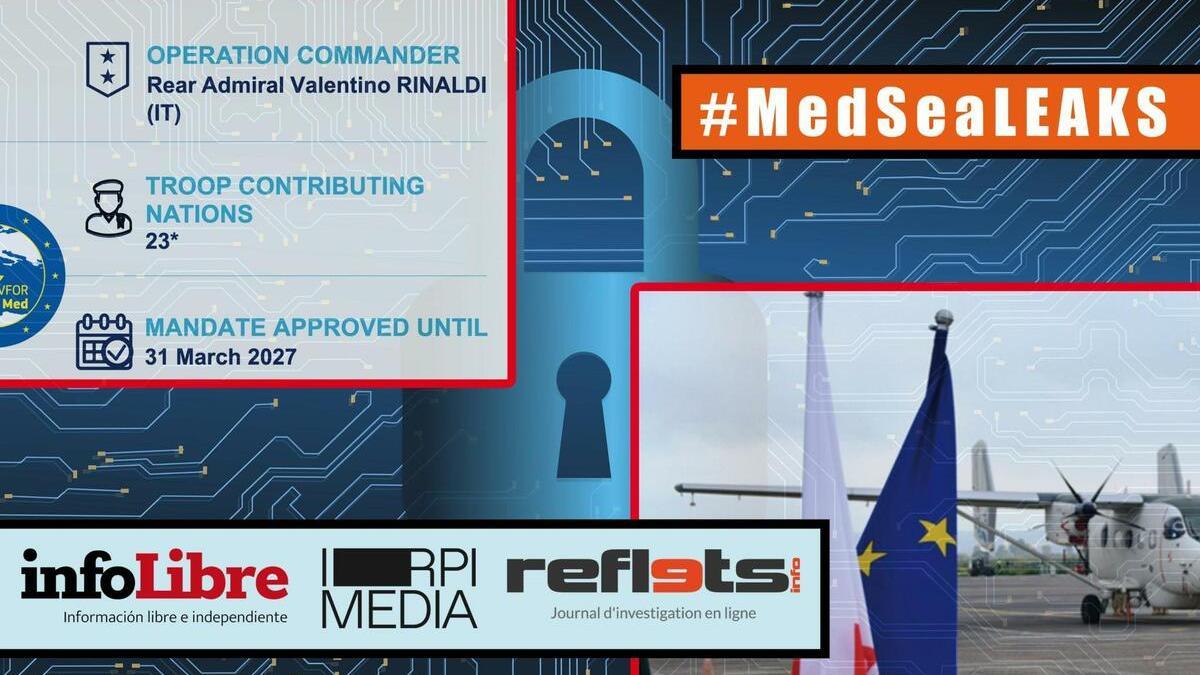

La Unión Europea no pagó el rescate exigido por el grupo, y los datos — toda clase de documentos relacionados con la EUNAVFOR MED Operación Irini— se publicaron en el sitio de Hunters International. Irini se trata de una operación militar conjunta para hacer cumplir el embargo de armas impuesto a Libia por la ONU. Pero por extensión, la operación IRINI vigila todo tipo de tráficos —petróleo, seres humanos— mediante la inspección de buques en el Mediterráneo, y contribuye a la formación de los guardacostas libios.

La Unión Europea no ha admitido, ni de forma proactiva cuando ocurrió el hackeo, ni en respuesta a las preguntas de esta investigación, la existencia de esta filtración. Tres medios internacionales —Reflets (Francia), IrpiMedia (Italia) e infoLibre (España)— se han juntado para explorar lo que se ha denominado los MedSeaLeaks.

La seguridad operacional, que consiste en no proporcionar al adversario información que pudiera serle útil, es ignorada: a lo largo de los documentos, se encuentran, por ejemplo, las fichas de los militares que reciben habilitaciones de seguridad. En ellas figuran sus nombres, fechas de nacimiento y números de pasaporte. Todo tipo de información que constituye un primer paso para mecánicas de “ingeniería social”, una técnica que consiste en manipular a una persona para inducirla a facilitar información confidencial.

Un archivo enumera también toda una serie de nombres de usuario y contraseñas de servicios utilizados por los militares. Información muy valiosa sobre los proveedores de la UE en materia de herramientas de vigilancia, como la empresa británica dea.aero, que suministra servicios de ISR (Inteligencia, Vigilancia y Reconocimiento, por sus siglas en inglés).

Cabe esperar que los militares hayan actualizado las contraseñas después de su publicación, porque si bien Reflets es probablemente el único medio que recuperó estos datos cuando estaban la web del grupo de ransomware —y no tiene interés en usarlos—, no puede decirse lo mismo de los servicios de inteligencia de países no europeos, en particular Rusia. La elección de contraseñas resulta desconcertante: los militares europeos son aficionados al clásico “12345”. Además, la renovación de contraseñas no parece estar en la agenda.

Como en todas las filtraciones militares, esta proporciona abundante información técnica sobre las herramientas de comunicación puestas a disposición de las tropas, incluidas las ubicaciones de los centros de comunicaciones y la forma en que están interconectados, ya se trate de herramientas de comunicación “convencionales” o “seguras”. Los documentos también permiten elaborar listas de aviones espía aportados por Francia a la operación IRINI, como drones de vigilancia tipo Reaper o aviones AWACS.

Trasfondos diplomáticos

Pero la seguridad no se limita a las contraseñas. Un documento compartido por el equipo jurídico militar francés ofrece, por ejemplo, información “diplomática” interesante que probablemente no estaba destinada a difundirse por Internet como ha ocurrido.

Se observa así que la operación IRINI tiene entre sus objetivos "apoyar la detección y vigilancia de las redes de tráfico de migrantes y trata de seres humanos mediante la recopilación de información y la organización de patrullas realizadas con medios aéreos sobre alta mar".

Los juristas militares franceses explican en el documento que “los medios navales de la operación han sido solicitados en varias ocasiones para hacerse cargo de embarcaciones. A pesar de que los incidentes se producen mayoritariamente en la zona de rescate maltesa, es el centro de coordinación italiano quien toma el control, ya que Malta nunca responde o se niega a gestionar estas operaciones. Por otra parte, el hecho de que un centro de coordinación nos solicite no implica que respondamos positivamente. Puede ocurrir que no podamos o que no dispongamos de ningún medio en la zona inmediatamente próxima. El argumento de que las armadas no están sujetas a los convenios de rescate no es realmente sostenible en tiempos de paz. No obstante, la decisión final corresponde al comandante de operaciones”.

Otro asunto abordado por los juristas franceses es el uso del puerto de Marsella como destino para los buques interceptados y sospechosos de violar el embargo. Este es un asunto delicado entre los Estados europeos: Francia es el único país que ha ofrecido un puerto para acoger estos barcos, ya que el resto de gobiernos se resisten a asumir la responsabilidad logística y jurídica que ello conlleva. Un documento del equipo jurídico revela que el Gobierno francés quiso provocar un “electroshock” anunciando el cierre del puerto de Marsella para estos buques, en una medida de presión sobre los socios europeos.

"Muchas organizaciones afectadas siguen optando por no notificar públicamente estos incidentes"

El mundo de los grupos de ransomware es opaco. Las webs de filtraciones son gestionadas por actores maliciosos que pueden mentir, atribuir erróneamente la información que publican, o inyectar en ella datos falsos. Para tratar de comprender mejor las implicaciones de esta filtración, Reflets ha entrevistado a Corsin Camichel, investigador de eCrime.ch y observador de los grupos de ransomware.

eCrime.ch lleva un registro preciso de los ataques de ransomware. ¿Tiene conocimiento de otros ataques de esta magnitud contra fuerzas armadas?

Hemos observado previamente ataques de ransomware dirigidos contra fuerzas armadas o militares. Si bien el número total de incidentes sigue siendo relativamente reducido, su distribución geográfica resulta significativa: estos ataques parecen producirse con mayor frecuencia en países de América del Sur o Asia que en Europa.

No hemos encontrado ningún anuncio oficial sobre este incidente de seguridad por parte de la UE. ¿Es habitual? ¿Las entidades afectadas suelen hacer como si no supieran nada para evitar la mala publicidad?

Desgraciadamente, muchas organizaciones afectadas siguen optando por no notificar públicamente estos incidentes. Las empresas privadas se han vuelto algo más transparentes en los últimos años, principalmente debido a las leyes de protección de datos y a las obligaciones de información financiera. Sin embargo, la mayoría de los casos que observamos no se asocian a ninguna declaración pública de la organización afectada.

¿Se conoce la proporción de víctimas que pagan los rescates?

Es difícil obtener cifras precisas, ya que muchos pagos de rescates nunca se hacen públicos. No obstante, el análisis de blockchain realizado por Chainalysis sugiere que actualmente solo el 28% de las organizaciones víctimas pagan el rescate. Hace unos años, las estimaciones apuntaban a que aproximadamente una de cada dos víctimas pagaba, mientras que hoy esa cifra se acerca a una de cada cuatro.

Contactada al respecto, la Dirección de Comunicación de la Comisión Europea no respondió a las preguntas de esta investigación.

Estas son las preguntas enviadas por Reflets.info en el marco de este artículo:

- El 4 de noviembre de 2024, el SEAE fue objetivo de un grupo de ransomware. Una gran cantidad de datos fue publicada en línea tras la negativa del SEAE a pagar el rescate. ¿Pueden confirmar que este hackeo y la publicación de datos tuvieron efectivamente lugar?

- ¿Por qué ni el SEAE ni la UE han reconocido ni anunciado jamás este hackeo (las empresas están obligadas a notificar tales incidentes en virtud de la Directiva NIS2)?

- ¿Cuál es, a su juicio, el alcance de la filtración y sus consecuencias?

- En cuanto a la seguridad del personal militar implicado en la Operación IRINI, ¿qué medidas concretas se tomaron tras este ataque para protegerlo?

- En términos más generales, ¿cómo valoran el riesgo que supone esta filtración, que podría contener información de interés para naciones hostiles, en particular Rusia?